Categories

Problems that solves

Risk of attacks by hackers

Decentralized IT systems

No IT security guidelines

Risk or Leaks of confidential information

Shortage of inhouse IT resources

High costs of IT personnel

Risk of data loss or damage

Values

Manage Risks

Ensure Security and Business Continuity

Description

Phishing in many of its manifestations has been and remains a tool for the initial stage in the chain attack. If we turn to the classical model of the chain attack from Lockheed Martin, then phishing will be present not only at the first stage, but also in many subsequent ones. The number of attacks that were launched or implemented using phishing is nothing to call, big names and grandiose amounts of losses. If you add fines for this to the loss of user data, these amounts often grow at times.

5 Reasons Your Security Awareness Program Needs Continuous Learning

- Because security awareness education is not a fire drill.

- Because the threat landscape is always changing.

- Because it’s the only way to truly assess how much your end-users are learning.

- Because people learn at different rates.

- Because you will learn what works and what doesn’t.

Complete Workforce Training

Autonomus training platform continuously trains 100% of employees every month, year-round, using proven methodology and localized, customized content.

Advanced Automation

Machine Learning-powered training selects and adjusts training to each employee, including adaptive difficulty level and frequency of training.

Just in Time (JIT) Learning

Phishing simulations and short learning sessions in one integrative experience ensure learning ‘in the golden moment’ and eliminate friction with employees.

Guarantees Results

Significant change in employee behavior towards cyber attacks: 83% reduction in Serial Clickers, 403% increase in employee resilience score.

Effortless

Cybeready’s fully managed solution ensures results yet eliminates IT effort, so you can dedicate valuable resources to other, more challenging tasks.

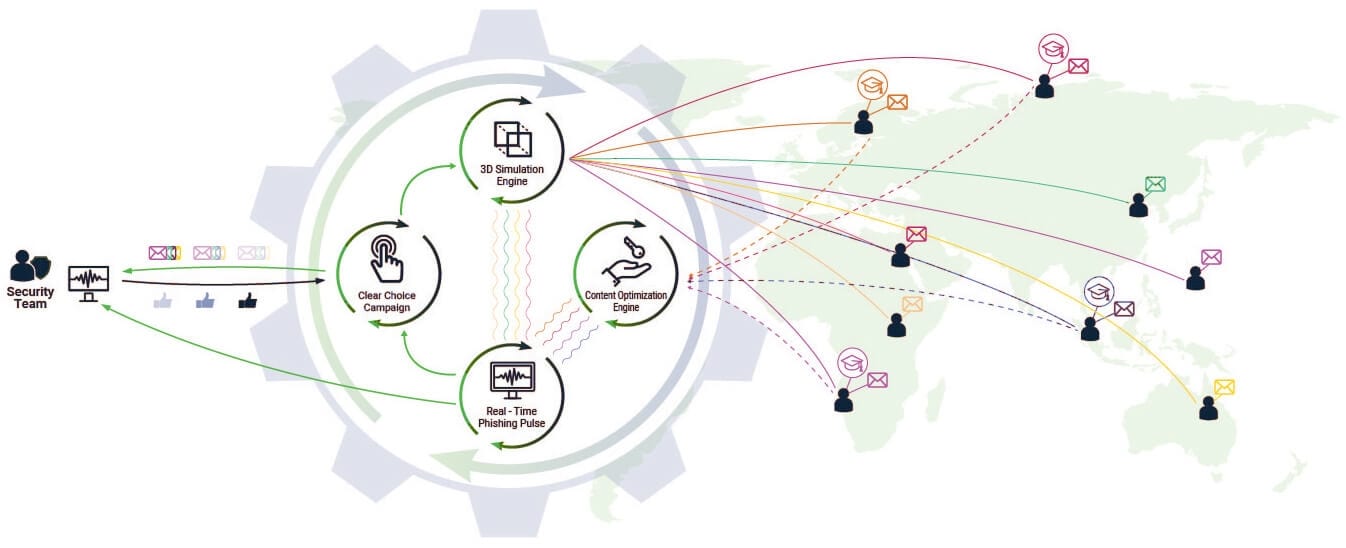

Scheme of work

Competitive products

Deployments with this product

User features

Roles of Interested Employees

IT Security and Risk Management

Chief IT Security Officer

Chief Information Officer

Organizational Features

ISO 27001 Compliance

GDPR Compliance

IT Security Department in company

Web-based customer portal

Company branches in different countries