Категории

Проблемы которые решает

Несанкционированный доступ к ИТ системам и данным предприятия

Риск потери доступа к данным и ИТ-системам

Простои ИТ-систем

Ценности

Безопасность и непрерывность бизнеса

Повышение продуктивности персонала

Соответствие требованиям

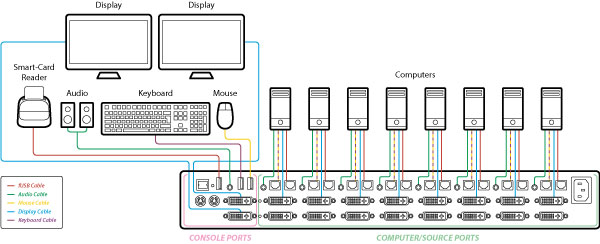

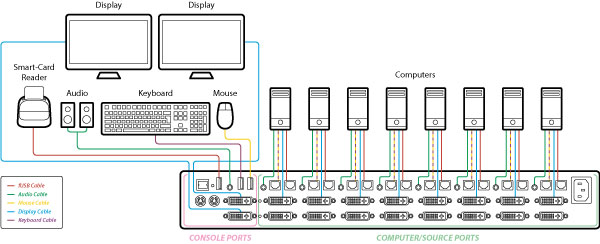

SECURE 8-PORT DUAL-HEAD KVM SWITCHES

SECURE 8-PORT DUAL-HEAD KVM SWITCHES - периферийное устройство для безопасного обмена клавиатурой, видео, мышью, аудио и USB-устройствами, чтобы упростить работу с несколькими компьютерами.

О продукте

Описание

Коммутатор Keyboard Video Mouse (KVM), предлагаемый HSL, позволяет безопасно обмениваться клавиатурой, видео, мышью, аудио и USB периферийными устройствами между несколькими компьютерами, сохраняя при этом высочайшую изоляцию.

Избавьтесь от необходимости приобретения и установки специализированных периферийных устройств для каждого компьютера.

Особенности KVM

- NIAP Common Criteria PP3.0 Сертификация

HSL KVM соответствует последней версии NIAP Common Criteria Protection Profile версии 3.0 (PP3.0) для периферийных устройств Sharing Switch (PSS).

- Безопасное совместное использование периферийных устройств в разных доменах безопасности

Безопасно обменивайтесь периферийными устройствами между компьютерами, которые относятся к различным уровням классификации безопасности, сохраняя при этом максимально возможную безопасность разделения данных

- Предотвращает утечки информации

Угрозы препятствия, возникающие в результате совместного использования и переключения уязвимых, ненадежных или несанкционированных периферийных устройств. Блокировка периферийных эксплойтов, утечки информации, подслушивание, передача сигналов, компьютерное вредоносное ПО, фальсификация аппаратного и микропрограммного обеспечения за счет применения многоуровневых механизмов безопасности.

- Фильтр USB периферия

Блокируйте неавторизованные USB-устройства, одновременно обеспечивая безопасное переключение смарт-карт и устройств биометрической аутентификации между компьютерами. Белый и черный список определенных USB-устройств на основе характеристик VID / PID.

- Поддержка нескольких мониторов

Модели KVM с двумя головками предоставляют гибкие возможности представления, поддерживая дублированные и расширенные режимы просмотра, чтобы соответствовать любому сценарию использования.

Схема работы

Конкурентные продукты

Особенности пользователей

Организационные особенности

Требование к сертификации продуктов в стране

Отдел информационной безопасности

Соответствие GDPR