Categories

Problems that solves

No control over data access

Inability to forecast execution timelines

No IT security guidelines

Unauthorized access to corporate IT systems and data

Poor timing of management decision making

Risk or Leaks of confidential information

Employee personal use of corporate IT during working hours

IT infrastructure downtimes

Low employee productivity

HR management

Risk of data loss or damage

Risk of lost access to data and IT systems

Non-compliant with IT security requirements

Lengthy production timelines

Complex and non-transparent business processes

Shortage of information for decision making

Insufficient risk management

High costs

No control over implementation

Decentralization of management

Low speed of report generation

Values

Reduce Costs

Enhance Staff Productivity

Ensure Security and Business Continuity

Reduce Production Timelines

Support Decision Making

Ensure Compliance

Centralize management

Generate Business Reports

Enhance Competitive Ability

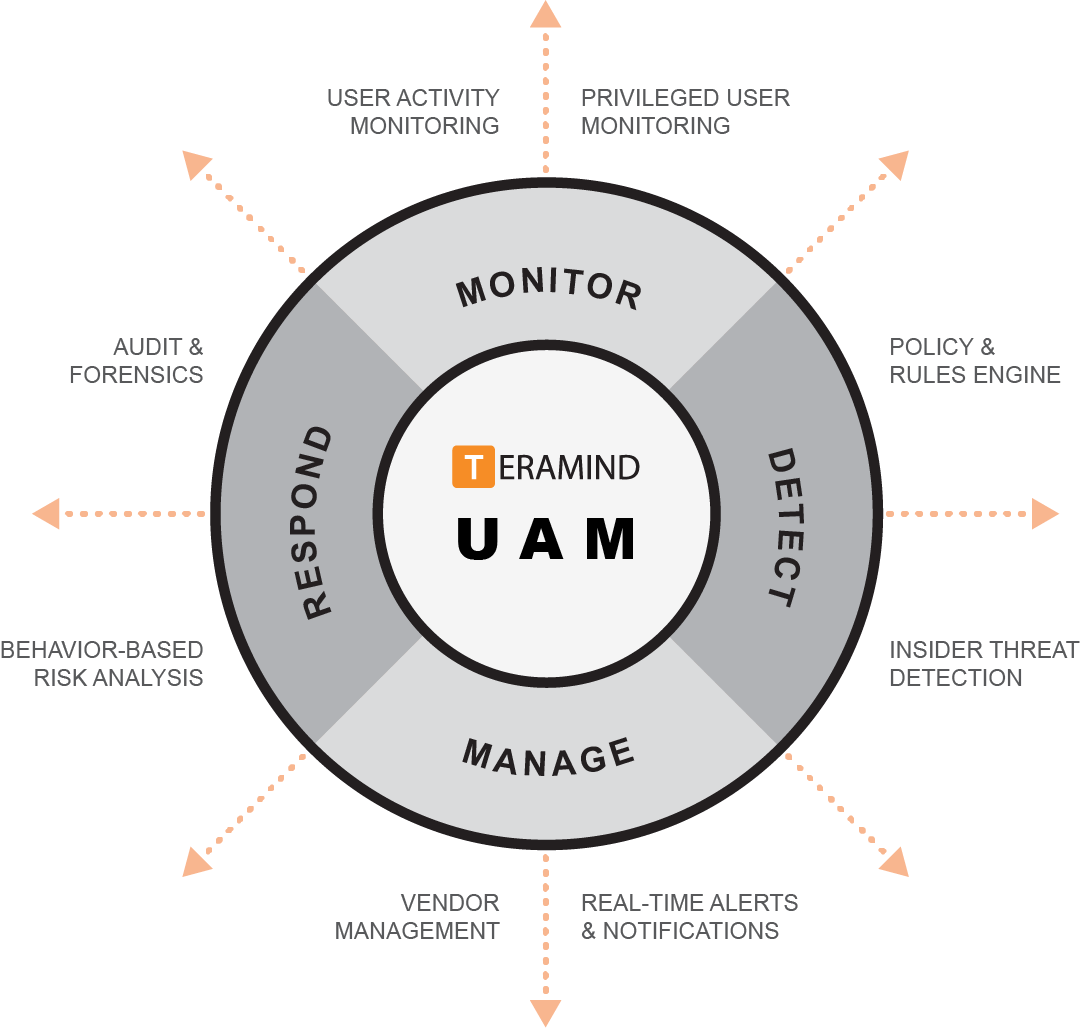

Teramind UAM

Activity Monitoring, User Behavior Analytics, Productivity Optimization & Insider Threat Detection in a Single Platform.

Description

- Real-Time User Activity Monitoring

- User Behavior Analytics

- Policy and Rules Engine

- Built-In Productivity Optimization

- Audit and Forensics

- Third-Party Vendor Management

- Compliance Management

Scheme of work

Competitive products

User features

Roles of Interested Employees

Chief Executive Officer

Chief Information Officer

Chief IT Security Officer

Chief Sales Officer

IT Security and Risk Management

Sales Management

IT Management

Marketing Management

Chief Financial Officer

Organizational Features

IT Security Department in company

Internet access is available for employees

Сonfidential data

Personal data operation