Categories

Problems that solves

Unauthorized access to corporate IT systems and data

Risk or Leaks of confidential information

Risk of attacks by hackers

Risk of data loss or damage

Risk of lost access to data and IT systems

Values

Reduce Costs

Ensure Security and Business Continuity

About Product

Product presentation

Description

Imperva Web Application Firewall (WAF) analyzes all user access to your business-critical web applications and protects your applications and data from cyber attacks. WAF dynamically learns your applications’ “normal” behavior and correlates this with the threat intelligence crowd-sourced from around the world and updated in real time to deliver superior protection. The industry leading WAF identifies and acts upon dangers maliciously woven into innocent-looking website traffic; traffic that slips right through traditional defenses. This includes blocking technical attacks such as SQL injection, cross-site scripting and remote file inclusion that exploit vulnerabilities in web applications; business logic attacks such as site scraping and comment spam; botnets and DDoS attacks; and preventing account takeover attempts in real-time, before fraudulent transactions can be performed. WAF uses patented Dynamic Application Profiling to learn all aspects of web applications, including the directories, URLs, parameters, and acceptable user inputs to detect attacks with exceptional accuracy and block only bad parties, while eliminating impact to legitimate customers. WAF mitigates both technical attacks such as DDoS and SQL injection, as well as non-technical attacks such as comment spamming and site scraping.

OVERVIEW SPECIFICATIONS

Protect Your Critical Web Applications and Data Imperva Web Application Firewall (WAF) analyzes all user access to your business-critical web applications and protects your applications and data from cyber attacks. WAF dynamically learns your applications’ “normal” behavior and correlates this with the threat intelligence crowd-sourced from around the world and updated in real time to deliver superior protection. The industry leading WAF identifies and acts upon dangers maliciously woven into innocent-looking website traffic; traffic that slips right through traditional defenses. This includes blocking technical attacks such as SQL injection, cross-site scripting and remote file inclusion that exploit vulnerabilities in web applications; business logic attacks such as site scraping and comment spam; botnets and DDoS attacks; and preventing account takeover attempts in real-time, before fraudulent transactions can be performed.

DYNAMIC APPLICATION PROFILING

WAF uses patented Dynamic Application Profiling to learn all aspects of web applications, including the directories, URLs, parameters, and acceptable user inputs to detect attacks with exceptional accuracy and block only bad parties, while eliminating impact to legitimate customers. WAF mitigates both technical attacks such as DDoS and SQL injection, as well as non-technical attacks such as comment spamming and site scraping.

GRANULAR CORRELATION POLICIES REDUCE FALSE POSITIVES

WAF distinguishes attacks from unusual, but legitimate, behavior by correlating web requests across security layers and over time. Correlated Attack Validation capability examines multiple attributes such as HTTP protocol conformance, profile violations, signatures, special characters, and user reputation, to accurately alert on or block attacks with the lowest rate of false positives in the industry.

FLEXIBLE DEPLOYMENT OPTIONS

WAF can be deployed as a physical or virtual appliance on-premises, and as a virtual image on Amazon Web Services or Microsoft Azure. Physical appliance deployments are particularly flexible in that they allow WAF to run transparently, requiring virtually no changes to the customer’s network. And granular policy controls enable superior accuracy and unequaled control to match each organization’s specific protection requirements.

DEEP THREAT INTELLIGENCE

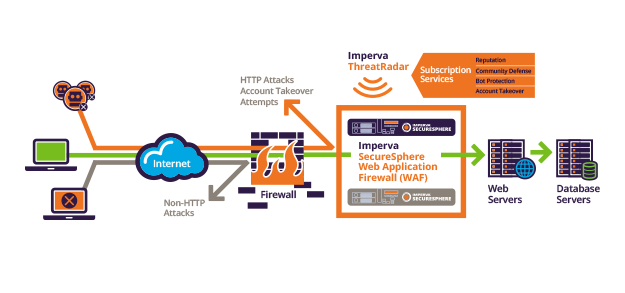

To protect against today’s well resourced cyber-criminals, it is vital to have an advanced warning system that is aware of and protects against constantly evolving web-based attacks. Imperva ThreatRadar updates WAF with real-time threat intelligence crowd-sourced from around the world and curated by Imperva Application Defense Center. ThreatRadar provides better protection, improves WAF accuracy, and makes the security team more efficient by proactively filtering traffic from known bad sources so the security team can focus on what is really important. The following ThreatRadar intelligence feeds are available: Reputation Services: Filters traffic based upon latest, real-time reputation of source Community Defense: Adds unique threat intelligence crowd-sourced from Imperva users Bot Protection: Detects botnet clients and application DDoS attacks Account Takeover Protection: Protects website user accounts from attack and takeover Fraud Prevention: Simplifies deployment of best-in-class partner fraud prevention solutions VIRTUAL PATCHING WAF can perform “virtual patching” for your web applications via vulnerability scanner integration. Instead of leaving a web application exposed to attack for weeks or months while code is modified after discovering a vulnerability, virtual patching actively protects web applications from attacks to reduce the window of exposure, and decreases the costs of emergency fix cycles until you are able to patch them.

CUSTOMIZABLE REPORTS FOR COMPLIANCE AND FORENSICS

WAF rich graphical reporting capabilities enable customers to easily understand security status and meet regulatory compliance. WAF provides both pre-defined and fully-customizable reports. This enables you to quickly assess your security status and streamline demonstration of compliance with PCI, SOX, HIPAA and FISMA and other compliance standards.

MONITORING FOR IN-DEPTH ANALYSIS OF ATTACKS

Alerts can be easily searched, sorted, and directly linked to corresponding security rules. WAF monitoring and reporting framework provides instant visibility into security, compliance, and content delivery concerns. A real-time dashboard provides a high-level view of system status and security events.

Scheme of work

Competitive products

Deployments with this product

User features

Roles of Interested Employees

Chief Information Officer

Chief IT Security Officer

IT Security and Risk Management

Organizational Features

Internet access is available for employees

GDPR Compliance