Categories

Problems that solves

Aging IT infrastructure

No control over data access

Unauthorized access to corporate IT systems and data

Risk or Leaks of confidential information

Malware infection via Internet, email, storage devices

No centralized control over IT systems

IT infrastructure does not meet business tasks

IT infrastructure downtimes

Risk of attacks by hackers

Risk of lost access to data and IT systems

Values

Ensure Security and Business Continuity

Ensure Compliance

About Product

Description

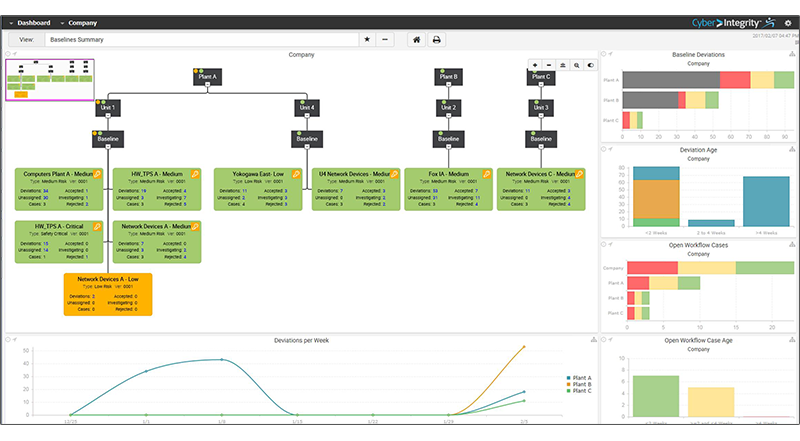

To mitigate risk, address compliance requirements, and improve process safety, companies must move from today’s IT-centric solutions to an OT-centric cybersecurity approach. Traditional IT endpoint cybersecurity tools address only 20% of OT-centric cyber assets, leaving proprietary, heterogeneous industrial control systems hidden and vulnerable. Unlike IT-centric tools, PAS Cyber Integrity protects all control systems (Level 3 - Level 0) against cyber threats.

Cyber Integrity leverages more than 25 years of deep OT asset management expertise to deliver the industry's most comprehensive cybersecurity solution to protect critical infrastructure. Cyber Integrity:

Cyber Integrity leverages more than 25 years of deep OT asset management expertise to deliver the industry's most comprehensive cybersecurity solution to protect critical infrastructure. Cyber Integrity:

- Maintains a complete inventory of OT assets (Level 3 – Level 0)

- Identifies configuration changes against established baselines

- Provides continuous vulnerability management with automated assessments, remediation workflows, and closed-loop patch management

- Identifies cybersecurity risks to both IT and OT endpoints

- Enables compliance with NIST, ISA/IEC 62443, NERC-CIP, ISO27001/2, the NIS Directive, and other regulations

- Accelerates recovery with backups of critical control system data and supports in-depth forensic analysis

Scheme of work