Categories

Problems that solves

Shortage of inhouse software developers

Shortage of inhouse IT resources

Shortage of inhouse IT engineers

High costs of IT personnel

Values

Enhance Staff Productivity

Reduce Costs

RedSeal Platform

RedSeal’s network cyber risk modeling and scoring platform puts the information you need right in your hands

Product presentation

Description

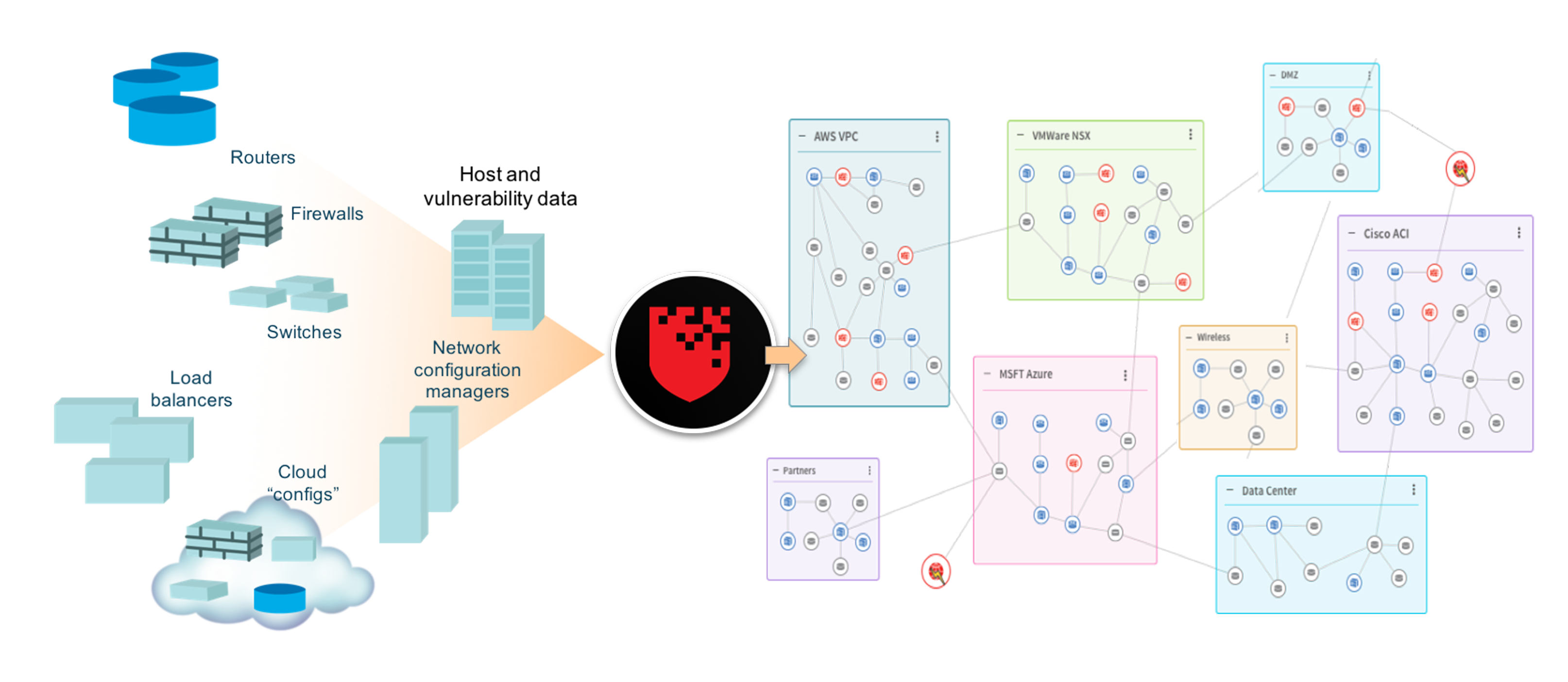

RedSeal Cloud Security Solution is a comprehensive and reliable cloud solution for providing cyber protection of your company's IT assets, whether they are located on-premises or in the cloud. The software integrates with existing elements of your network infrastructure, collecting configuration files from switches, routers, firewalls and load balancers, and also imports information about hosts and network weaknesses from vulnerability scanners and other sources. The entire data collection process takes place in an agent-free way.

After collecting the necessary information, and through using proprietary patented analysis algorithms, RedSeal Cloud Security generates a map of data movement in the corporate network (including both local and cloud capacities), and then provides this structure to security managers in an clear and convenient graphical view, with indicating all potentially vulnerable areas. In addition, RedSeal Cloud Security provides a comprehensive digital network resiliency metric that security managers can demonstrate to executives or cyber insurance companies.

Main benefits: • Verify that your network devices are securely configured. • Understand how everything on your network is connected. • Validate network segmentation policies automatically. Continuously verify that you’re in compliance with policies and regulations. • Automatically prioritization based on the risks associated with each vulnerability.Scheme of work